Your new post is loading...

Your new post is loading...

|

Scooped by

Gust MEES

|

Google has addressed yet another actively exploited zero-day in Chrome browser, marking the second such fix released by the company within a month.

The browser maker on Friday shipped 89.0.4389.90 for Windows, Mac, and Linux, which is expected to be rolling out over the coming days/weeks to all users.

While the update contains a total of five security fixes, the most important flaw rectified by Google concerns a use after free vulnerability in its Blink rendering engine. The bug is tracked as CVE-2021-21193. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/topic/securite-pc-et-internet/?&tag=Browsers

|

Scooped by

Gust MEES

|

Avast Antivirus verkauft massenhaft Browser-Daten seiner Nutzer

Über ein Tochterunternehmen soll der Antiviren-Software-Anbieter Avast massenhaft Browser-Daten von Nutzern verkauft haben.

Jumpshot ist Teil der Avast-Gruppe, die Antiviren-Software anbieten. Das Tochterunternehmen soll laut eines Berichts der Magazine Vice und PCmag massenhaft die Browser-Daten von Nutzern der Avast-Software an Drittunternehmen verkauft haben. Käufer sollen unter anderem Google, Yelp, Microsoft, McKinsey, Pepsi, Sephora, Condé Nast und viele mehr sein.

Zu den Daten, die Jumpshot verkauft hat, gehören nach einer Art Stichprobe von Vice und PCmag Angaben zu Google-Suchanfragen, GPS-Koordinaten von Google Maps, besuchte LinkedIn-Seiten, YouTube-Videos und auch Porno-Seiten samt eingegebener Suchbegriffe und daraufhin angeschauter Videos. Nicht enthalten sind personenbezogene Daten. Allerdings hat Avast für jeden Nutzer seiner Antiviren-Software eine ID, die bei der Installation gespeichert wird – und sich anscheinend weder verändert noch von Avast vergessen wird. Auch wenn Jumpshot diese nicht verkauft, aus den Bewegungsdaten und der Geräte-ID dürften Personen für die Käufer der Daten identifizierbar gewesen sein. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=Privacy https://www.scoop.it/topic/securite-pc-et-internet/?&tag=Browsers https://www.scoop.it/topic/securite-pc-et-internet/?&tag=Avast

|

Scooped by

Gust MEES

|

Ein neuer Tag, eine neue Blockchain-Applikation. IBM hat in den USA ein weiteres Patent eingereicht, das die Entwicklung eines Webbrowsers für die Blockchain vorsieht. Sagt eurem löschbaren Internetverlauf ade!

Wenn es um Blockchain-Lösungen auf Unternehmensebene geht, ist IBM führend. Die unter Beschuss geratene Computing- und Cloud-Größe bietet nicht nur Blockchain-as-a-Service (BaaS), Anwendungen für das Supply-Chain-Management sowie sein Oracle getauftes Tool für Smart Contracts an. Jetzt soll noch ein Browser hinzukommen – vorausgesetzt, das Unternehmen setzt die Idee in dem Patent auch um.

Browserdaten dauerhaft in der Blockchain Das beschreibt die Aussendung von Nutzerinformationen in ein globales Netzwerk von Knotenpunkten, um sie dort zu speichern und zu verarbeiten. Bei einem Browser wären das also Daten über die aktuelle Session, Bookmarks, installierte Plugins, Sicherheitsupdates sowie Standortdaten und der Verlauf über besuchte Seiten. Wer sich ein bisschen mit Blockchains auskennt, weiß, dass Daten, die in die Blockchain geschrieben werden, auch da bleiben und nachverfolgt werden können. Überlegt euch also schon mal eine Menge neue Varianten von: „Da habe ich aus Versehen drauf geklickt.“ Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=Privacy

|

Scooped by

Gust MEES

|

Das Tracking wird über die US-Firma Laserlike abgewickelt. Damit die Empfehlungen in der Seitenleiste auch passen, ist der umfangreiche Zugriff auf Daten, etwa den Browser-Verlauf und die aktuell geöffneten Seiten, nötig. Außerdem sammelt Laserlike IP-Adresse, Zugriffszeiten und Verweildauer auf Webseiten.

Im Rahmen von Test-Pilot tracken Laserlike und Mozilla noch Daten zur Nutzung von Advance, etwa Verweildauer auf empfohlenen Seiten oder Informationen zum Betriebssystem. Was man Mozilla zugute halten muss: Sie verschweigen das Thema Tracking nicht und bauen einen Schalter ein, um Advance pausieren zu lassen.

Auch im Privatmodus oder mit eingeschaltetem Tracking-Schutz funktioniert die Erweiterung nicht. Wer möchte, kann die übermittelten Daten einsehen und löschen. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=tracking

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

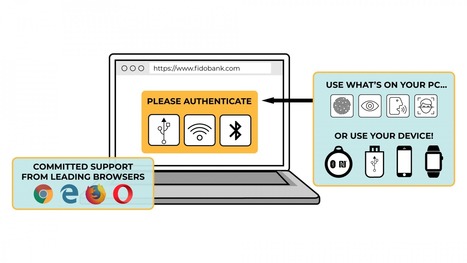

Ein kleiner Schritt in Richtung Phishing-freie Welt? Schon länger ist bekannt, dass ein Login per Nutzername und Passwort nicht die sicherste Methode ist – Alternativen müssen her. Mozilla, Google und Microsoft unterstützen jetzt einen Login-Standard ohne Passwort-Eingabe.

Eine 2-Faktor-Authentifizierung mit einem zusätzlichen Code per SMS oder Mail gibt es bereits seit einigen Jahren, doch nur wenige Nutzer sichern über diese - eher unbequeme - Weise ihre Accounts ab. Login auch ohne Passwort? Das soll mit einem weiteren Standard, FIDO, möglich sein. Dabei funktioniert der Login etwa durch biometrische Verfahren - wie zum Beispiel dem Iris-Scanner oder Fingerabdruck, die das Smartphone entsperren - oder durch einen Token in Form von einem USB-Stick, der einfach am Schlüsselbund getragen werden kann. Wie das World Wide Web Consortium (W3C) und die FIDO-Allianz verkündeten, unterstützen künftig Firefox, Chrome und Edge die Schnittstelle zu FIDO für Webseiten: WebAuthn. Firefox unterstützt bereits mit der aktuellen Version, wohingegen Chrome und Edge erst mit kommenden Versionen in den nächsten Monaten nachrücken werden. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=Browsers

|

Scooped by

Gust MEES

|

Palant commented: "Turns out that the corresponding NSS bug has been sitting around for the past nine years. That’s also at least how long software to crack password manager protection has been available to anybody interested.

So, is this issue so hard to address? Not really according to Palant: "NSS library implements PBKDF2 algorithm, which would slow down brute-forcing attacks considerably if used with at least 100,000 iterations. Of course, it would be nice to see NSS implement a more resilient algorithm like Argon2, but that’s wishful thinking seeing a fundamental bug that didn’t find an owner in nine years."

It is not clear whether the bug has been fixed by Mozilla. Infosecurity Magazine has contacted the company for comment. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=Firefox... https://www.scoop.it/t/securite-pc-et-internet/?&tag=Browsers

|

Scooped by

Gust MEES

|

Der JIT-Compiler, der Microsofts Edge-Browser von Angriffscode aus dem Web isolieren soll, lässt sich selbst zum Einschleusen von Angriffscode missbrauchen. Google hat die dazugehörige Lücke nun veröffentlicht, ohne dass Microsoft Zeit zum Patchen hatte.

Um zu verhindern, dass Angreifer über den Windows-eigenen Browser Edge Schadcode ausführen können, verfügt dieser über Exploit-Schutz-Funktionen namens Code Integrity Guard (CIG) und Arbitrary Code Guard (ACG). ACG verwendet einen Just-in-Time-Compiler in einem eigenen Prozess und soll sicherstellen, dass der von CIG geladene und als vertrauenswürdig verifizierte Code nicht vor der Ausführung im Speicher modifiziert wird, um böse Dinge zu tun. ACG soll also den aus dem Web geladenen Code isolieren, damit dieser den Browser-Prozess nicht dazu missbrauchen kann, Schaden auf dem System anzurichten. Leider steckt gerade im JIT-Compiler des ACG-Schutzmechanismus eine Schwachstelle. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=Browsers

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

Insbesondere durch Social Engineering sammeln Cyberkriminelle Informationen, mit deren Hilfe sie Unternehmen ausspähen können, Schadsoftware platzieren oder gleich direkt wie zum Beispiel bei Ransomware Attacken oder durch fälschlicherweise initiierte Geldüberweisungen Unternehmen massiv schädigen. Wir stellen in unseren Analysen immer mehr fest, dass für diverse Angriffsszenarien auch Trackinginformationen herangezogen werden.

Unter folgendem Link können Sie Ihren Browser testen, ob er genügend Schutz gegen unerwünschtes Tracking bietet.

https://datenschutz-agentur.de/ist-ihr-browser-sicher-vor-trackingtechnologien/

Sollte hier aufgezeigt werden, dass Sie identifizierbar sind, sollten Sie geeignete Schutzmaßnahmen gegen das Browser-Tracking ergreifen. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=tracking

|

Scooped by

Gust MEES

|

Wer im Internet surft, ist Freiwild. Von allen Seiten wird Ihr Browser angezapft: sei es von der Werbeindustrie, von Dienstanbietern, Geheimdiensten und Hackern. Das Tor-Netzwerk ist zwar in den letzten Jahren etwas in Verruf geraten, bietet aber immer noch mehr Anonymität als alle anderen Maßnahmen. Außerdem kommen Sie über den Tor-Browser in das sonst geheime Darknet. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=TOR

|

Scooped by

Gust MEES

|

Mac and Linux versions of the Tor anonymity browser just received a temporary fix for a critical vulnerability that leaks users' IP addresses when they visit certain types of addresses.

TorMoil, as the flaw has been dubbed by its discoverer, is triggered when users click on links that begin with file:// rather than the more common https:// and http:// address prefixes. When the Tor browser for macOS and Linux is in the process of opening such an address, "the operating system may directly connect to the remote host, bypassing Tor Browser," according to a brief blog post published Tuesday by We Are Segment, the security firm that privately reported the bug to Tor developers.

On Friday, members of the Tor Project issued a temporary work-around that plugs that IP leak. Until the final fix is in place, updated versions of the browser may not behave properly when navigating to file:// addresses. They said both the Windows versions of Tor, Tails, and the sandboxed Tor browser that's in alpha testing aren't vulnerable.

"The fix we deployed is just a workaround stopping the leak," Tor officials wrote in a post announcing Friday's release. "As a result of that navigating file:// URLs in the browser might not work as expected anymore. In particular entering file:// URLs in the URL bar and clicking on resulting links is broken. Opening those in a new tab or new window does not work either. A workaround for those issues is dragging the link into the URL bar or on a tab instead. We track this follow-up regression in bug 24136." Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=TOR

|

Scooped by

Gust MEES

|

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) warnt vor drei Sicherheitslücken in Googles Chrome-Browser. Auch die Open-Source-Variante Chromium soll betroffen sein.

Zwei der Schwachstellen sind als kritisch eingestuft. Sie ermöglichen es Hackern, beliebigen Code auszuführen.

Nutzern, die noch nicht auf die aktuellen Versionen (jeweils 61.0.3163.100) umgestiegen sind, wird dringend angeraten, das Browser-Update durchzuführen. Betroffen von der Schwachstelle sind Systeme mit Windows (ab Windows XP), Macintosh (Mac OS X und macOS Sierra) sowie Linux und Chrome OS. Bei Letzterem ist der Browser integraler Bestandteil.

Laut BSI ermöglichen die Lücken "einem entfernten, nicht authentifizierten Angreifer" das Ausführen von beliebigem Code. So könnte etwa ein Denial-of-Service (DoS)- Angriff durchgeführt werden.

Learn more / En savoir plus / Mehr erfahren: https://gustmees.wordpress.com/2012/05/02/get-smart-with-5-minutes-tutorialsit-securitypart-1-browsers/ https://gustmeesde.wordpress.com/2014/12/16/browser-sind-das-einfallstor-fur-malware-sind-eure-browser-up-to-date/

|

|

Scooped by

Gust MEES

|

Major browsers get an update to fix separate bugs that both allow for remote attacks, which could potentially allow hackers to takeover targeted devices.

Makers of the Chrome, Firefox and Edge browsers are urging users to patch critical vulnerabilities that if exploited allow hackers to hijack systems running the software.

The Mozilla Firefox vulnerability (CVE-2020-16044) is separate from a bug reported in Google’s browser engine Chromium, which is used in the Google Chrome browser and Microsoft’s latest version of its Edge browser. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=Browsers

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

CERTFR-2018-AVI-451 : Multiples vulnérabilités dans Mozilla Firefox (24 septembre 2018)

De multiples vulnérabilités ont été découvertes dans Mozilla Firefox. Elles permettent à un attaquant de provoquer une exécution de code arbitraire et une atteinte à la confidentialité des données. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=firefox

|

Scooped by

Gust MEES

|

Mozilla has released Firefox 60 with support for a new option to sign in to websites without using a password.

That's thanks to an emerging W3C standard called Web Authentication or WebAuthn, which is enabled by default in Firefox 60 and is coming later this month to Chrome 67, and Microsoft Edge. It's also under consideration for Safari.

By removing passwords, the WebAuthn API will make phishing attacks a lot harder and gives users more convenient authentication choices, including hardware security key dongles such as a YubiKey device, fingerprint readers on smartphones, or facial-recognition systems like the iPhone X's Face ID.

A key advantage, like the FIDO Alliance's predecessor U2F standard for security keys, is that WebAuthn generates cryptographic public-private pairs for signing in, which means no shared secrets that could be leaked if a site is hacked.

Though the standard is currently only rolling out to desktop browsers, in future mobile browsers are likely to support it too.

Beyond signing into websites, WebAuthn combined with another WC3 standard in development, the Payment Request API, will one day make it possible to authorize online purchases from a mobile browser using a fingerprint. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=Browsers

|

Scooped by

Gust MEES

|

Die großen Browser-Hersteller Mozilla, Google und Microsoft unterstützen den neuen Web-Standard WebAuthentication, kurz: WebAuthn. Er könnte künftig Passwörter im Internet überflüssig machen.

Der kommende Web-Authentication-Standard – kurz: WebAuthn – macht die Eingabe von Passwörtern bald überflüssig. Nutzer können sich bei Online-Diensten einfach mit ihrem (USB-)Token, Fingerabdruck oder einem anderen biometrischen Verfahren einloggen. Die großen Browser-Hersteller Google, Mozilla und Microsoft haben nun bekannt gegeben, dass sie den Standard unterstützen und in ihre Browser implementieren wollen. Dieser wichtige Support leite eine "neue Ära der allgegenwärtigen, phishing-resistenten und starken Authentifizierung ein", freut sich die FIDO-Allianz. FIDO hatte sich im Sommer 2012 gebildet, um offene Authentifizierungsstandards fürs Internet zu entwickeln. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=Browsers

|

Scooped by

Gust MEES

|

Ein Sicherheitsforscher warnt erneut: In Firefox und Thunderbird gespeicherte Passwörter sind nicht effektiv vor Datendiebstahl geschützt.

Angreifer könnten mit vergleichsweise wenig Aufwand das Master-Kennwort des Passwort-Tresors in Mozillas Firefox und Thunderbird erraten. Wer das kennt, kann die im Mail-Client und Webbrowser gespeicherten Passwörter für Onlinedienste im Klartext einsehen.

Davor warnt nun erneut ein Sicherheitsforscher. Bereits vor neun Jahren gab es Hinweise auf diesen Missstand. Daran hat sich offensichtlich bis jetzt nichts geändert.

Schutz knackbar

Die beiden Anwendungen schützen das Master-Passwort zwar, dafür kommt jedoch das längst als geknackt geltende Hash-Verfahren SHA-1 zum Einsatz. Eine Zufallszahl (Salt) verfremdet den Hash, damit gleiche Passwörter nicht den gleichen Hash bekommen. Das erschwert ein Erraten. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=Firefox... https://www.scoop.it/t/securite-pc-et-internet/?&tag=Browsers

|

Scooped by

Gust MEES

|

Dieses Jahr haben die Pwn2Own-Veranstalter ein Preisgeld von zwei Millionen US-Dollar ausgerufen. Trotz einiger Hack-Erfolge blieb ein Großteil der Prämie jedoch im Topf.

An zwei Tagen haben sich Hacker aus vielen Teilen der Welt über verschiedene Anwendungen, Browser, virtuelle Maschinen und Windows hergemacht und einige Erfolge erzielt. Auf dem jährlich stattfindenden Wettbewerb Pwn2Own nutzen Hacker für den guten Zweck Zero-Day-Sicherheitslücken unter Zeitdruck aus. Klappt das, streichen die Teilnehmer Prämien ein. Die Entwickler der geknackten Software haben dann 90 Tage Zeit, die Lücken zu schließen.

Dieses Jahr war der Topf mit zwei Millionen US-Dollar prall gefüllt. Der Veranstalter Trend Micro schüttete aber "nur" 267.000 US-Dollar aus. Das könnte unter anderem dran liegen, dass die chinesische Regierung Sicherheitsforschern aus dem eigenen Land seit Neuestem die Teilnahme an Hacking-Wettbewerben verbietet. In der Vergangenheit haben chinesische Sicherheitsforscher den Wettbewerb oft dominiert.

Jacke als Auszeichnung

Gewonnen hat dieses Jahr mit Abstand der Sicherheitsforscher Richard Zhu. Er hat Microsofts Edge und Mozillas Firefox erfolgreich attackiert und übernommen. Dafür hat Zhu 120.000 US-Dollar eingestrichen. Klappt ein Hack, kann der Teilnehmer das gehackte Gerät behalten. Der Hauptgewinner darf sich zudem mit der Master-of-Pwn-Jacke schmücken.

Insgesamt nutzten die diesjährigen Pwn2Own-Hacker fünf Apple-Bugs, vier Microsoft-Lücken, zwei Oracle-Schwachstellen und einen Mozilla-Bug erfolgreich aus. Mit 250.000 US-Dollar war das höchste Preisgeld für einen Ausbruch aus der Sandbox von Microsofts Virtualisierungslösung Hyper-V ausgeschrieben. Das hat dieses Jahr jedoch nicht geklappt. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=Pwn20wn

|

Scooped by

Gust MEES

|

Découverts par l'équipe de sécurité de Google les détails techniques de la faille ont été rendus publics mais le patch pour la corriger n'est pas encore prêt.

Une nouvelle faille de sécurité a été découverte dans le navigateur Edge et Microsoft en a été informé l'année dernière. Toutefois les développeurs Microsoft ont trop tardé à mettre en place un correctif pour corriger le problème.

L'équipe de chercheurs en sécurité de Google Project Zero suit une procédure bien particulière lorsqu'une faille est découverte dans un logiciel. Il informe tout d'abord l'éditeur sans divulguer la faille publiquement pour que celui-ci ait le temps de la corriger. Après un certain délai, que le correctif soit disponible ou non, la faille est rendue publique. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=Browsers

|

Scooped by

Gust MEES

|

Ein internationales Forscherteam hat die Leistungsfähigkeit von Datenschutz-Tools für Internet-Browser untersucht. Während viele Anti-Tracking-Erweiterung einen deutlichen Mehrwert liefern, entpuppen sich andere als Schlangenöl. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=Privacy

|

Scooped by

Gust MEES

|

Mozilla arbeitet offenbar an einer Browser-Erweiterung für Firefox, die Nutzer vor gehackten Webseiten warnen soll. Dazu greifen die Entwickler auf die Datenbank des Dienstes "Have i been pwned?" zurück.

Mozilla hat in der aktuellen Firefox-Version 57 vor allem für mehr Performance und Stabilität gesorgt. Jetzt soll auch die Sicherheit des Open-Source-Tools auf ein neues Level gehoben werden. Hierzu arbeitet Mozilla momentan an einer Browser-Erweiterung, die Nutzer vor gehackten Webseiten warnt. Dies belegt die Github-Seite des Firefox-Entwicklers Nihanth Subramanya.

Die Daten zu den Breach Alerts erhält das Add-on von dem Dienst "Have i been pwned?" des australischen Microsoft-Direktors und IT-Sicherheitsexperten Troy Hunt.

Breach Alerts direkt im Browser

Die Browser-Erweiterung prüft in der Praxis, ob Nutzer eine gehackte Webseite ansurfen, die in der Datenbank von Have i been pwned? aufgeführt sind. Sobald ein Eintrag mit der URL übereinstimmt, spielt das Add-on eine Warnmeldung aus. Darüber hinaus soll die Erweiterung dem Nutzer auch zusätzliche Informationen über die Datenlecks liefern und auf weiterführende Support-Webseiten verweisen. Als weiteres Feature führt der Firefox-Entwickler einen optionalen Warn-Service auf. Dieser könne angemeldete Anwender per E-Mail über mögliche Datenlecks genutzter Dienste informieren.

Learn more / En savoir plus / Mehr erfahren: https://gustmees.wordpress.com/2012/05/02/get-smart-with-5-minutes-tutorialsit-securitypart-1-browsers/

|

Scooped by

Gust MEES

|

Eine Sicherheitslücke im Tor-Browser ist geschlossen worden. (Bild: David Bates/Golem.de)

LINUX UND MAC:

Tor-Browser-Exploit verrät IP-Adresse einiger Nutzer

Unter bestimmten Voraussetzungen verrät der Tor-Browser die unverschleierte IP-Adresse der Nutzer. Betroffen sind nur Mac und Linux-Versionen des Firefox-Bundles, in der täglichen Nutzung dürfte der Fehler nur wenige Personen betreffen.

Das Tor-Projekt hat ein Notfallupdate für die Linux- und Mac-Versionen des Tor-Browser-Bundles veröffentlicht. Unter bestimmten Umständen verraten die beiden betroffenen Versionen die reale IP-Adresse der Nutzer und machen somit die angestrebte Anonymität kaputt. Die Windows-Version des Tor-Browsers, die Tails-Distribution und der im Alpha-Test befindliche Tor-Browser mit Sandboxing sollen nicht betroffen sein. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=TOR

|

Scooped by

Gust MEES

|

Google announced yesterday three new security features for Chrome that will help the company's browser detect and fight intrusive extensions and invasive software.

The features are part of a long-standing effort that also includes tools like the company's SafeBrowsing API.

Simpler warnings when extensions hijack settings

The first is Chrome's new ability to detect whenever an extension makes changes to the user's default settings. These include settings for the user's search engine, homepage, or proxy settings. Learn more / En savoir plus / Mehr erfahren: https://gustmees.wordpress.com/2012/05/02/get-smart-with-5-minutes-tutorialsit-securitypart-1-browsers/

|

Your new post is loading...

Your new post is loading...

Google has addressed yet another actively exploited zero-day in Chrome browser, marking the second such fix released by the company within a month.

The browser maker on Friday shipped 89.0.4389.90 for Windows, Mac, and Linux, which is expected to be rolling out over the coming days/weeks to all users.

While the update contains a total of five security fixes, the most important flaw rectified by Google concerns a use after free vulnerability in its Blink rendering engine. The bug is tracked as CVE-2021-21193.

Learn more / En savoir plus / Mehr erfahren:

https://www.scoop.it/topic/securite-pc-et-internet/?&tag=Browsers